Ce n'est plus un secret pour personne que tous les processeurs modernes sortis sont affectés dans une certaine mesure par un problème grave en raison de leur conception fondamentale de l'exécution spéculative agressive. Un code spécialement malformé peut être utilisé pour voler les données privées d'autres processus, y compris des données sensibles telles que des mots de passe, des clés de sécurité, etc. Dans cet article, nous verrons comment désactiver le correctif Meltdown sur les processeurs AMD après l'installation de KB4056892.

Publicité

Si vous n'êtes pas au courant des vulnérabilités Meltdown et Spectre, nous les avons couvertes dans ces deux articles:

- Microsoft déploie un correctif d'urgence pour les failles du processeur Meltdown et Spectre

- Voici les correctifs de Windows 7 et 8.1 pour les failles du processeur Meltdown et Spectre

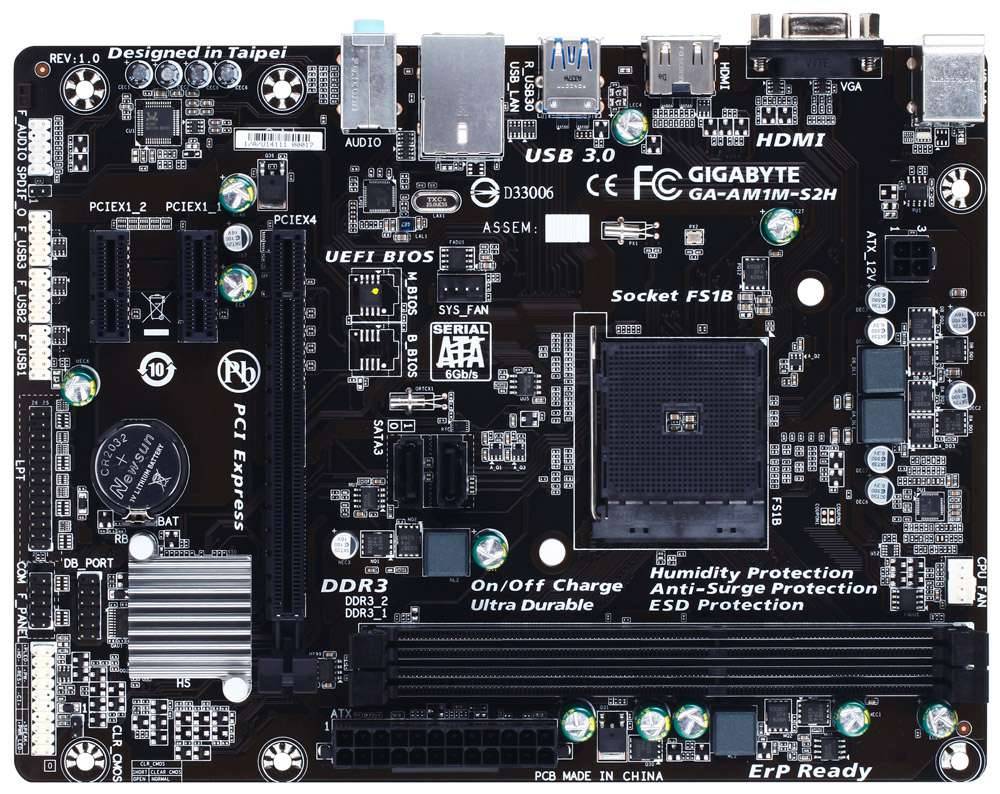

En bref, les vulnérabilités Meltdown et Spectre permettent à un processus de lire les données privées de tout autre processus, même de l'extérieur d'une machine virtuelle. Cela est possible grâce à l'implémentation de la manière dont leurs processeurs prélèvent les données. Meltdown affecte les processeurs Intel alors que Spectre affecte tous les processeurs. Ce n'est pas une vulnérabilité qui ne peut être corrigée qu'en appliquant des correctifs au système d'exploitation. Le correctif implique la mise à jour du noyau du système d'exploitation, ainsi qu'une mise à jour du microcode du processeur qui serait effectuée par une mise à jour UEFI / BIOS / micrologiciel pour la plupart des appareils, pour atténuer complètement les exploits.

Des recherches récentes indiquent que certains processeurs ARM sont également affectés par ces vulnérabilités, liées à l'exécution spéculative.

Microsoft a déjà publié un ensemble de correctifs pour tous les systèmes d'exploitation pris en charge. Mozilla a publié un version mise à jour de Firefox 57 , et Google protégera les utilisateurs de Chrome avec la version 64.

Pour la version actuelle de Google Chrome, vous pouvez activer une protection supplémentaire en activant Isolation complète du site .

La vulnérabilité Meltdown et les processeurs AMD

Les processeurs AMD ne sont pas affectés par la vulnérabilité Meltdown. Cependant, selon le scénario d'utilisation, les correctifs publiés sur le système d'exploitation peuvent entraîner un ralentissement notable des performances. En outre, il existe des rapports provenant d'utilisateurs de processeurs AMD selon lesquels le correctif Windows KB4056892 leur pose de sérieux problèmes.

Bien que l'on puisse désinstaller rapidement le package de mise à jour approprié, à savoir KB4056892, il existe également un ajustement du registre que vous pouvez appliquer pour désactiver le correctif Meltdown.

Cela pourrait améliorer les performances de votre ordinateur.

Désactivez le correctif Meltdown sur les processeurs AMD

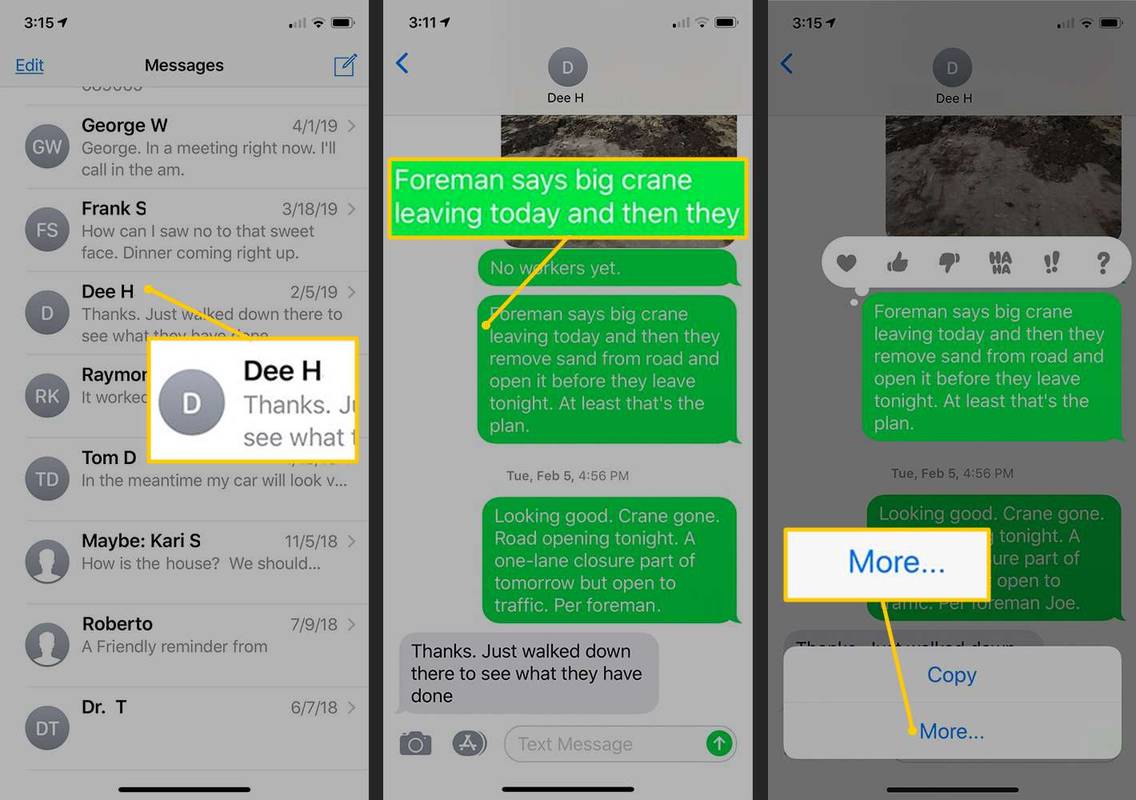

- Ouvrez le Application de l'éditeur de registre .

- Accédez à la clé de registre suivante.

HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Control Session Manager Memory Management

Voir comment accéder à une clé de registre en un clic .

- Sur la droite, créez une nouvelle valeur DWORD 32 bitsFonctionnalitéParamètresOverride.

Remarque: même si vous êtes exécution de Windows 64 bits vous devez toujours créer une valeur DWORD 32 bits.

Définissez ses données de valeur sur 3 en décimales. - Créez maintenant une nouvelle valeur DWORD 32 bitsFeatureSettingsOverrideMasket réglez-le également sur 3.

- Redémarrez Windows 10 .

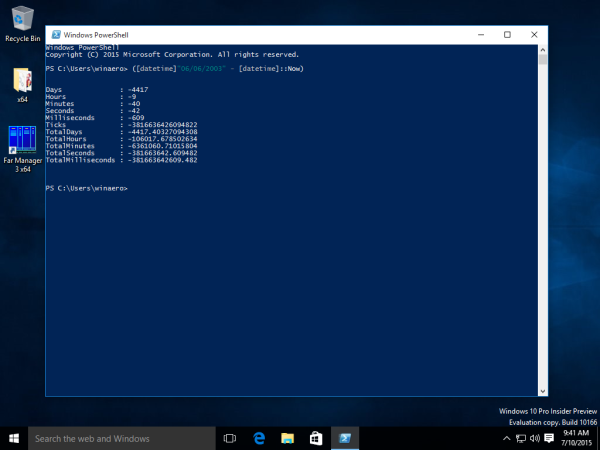

Maintenant, vous pouvez utiliser le script PowerShell pour voir l'état de la protection comme décrit dans l'article:

¿Qué tiene Amazon Prime que Netflix no tiene?

Rechercher si votre PC est affecté par les vulnérabilités du processeur Meltdown et Spectre

Dans la sortie, consultez les lignes suivantes:

La prise en charge du système d'exploitation Windows pour l'ombre VA du noyau est présente: True

La prise en charge du système d'exploitation Windows pour l'ombre VA du noyau est activée: False

La ligne «L'ombre VA est activée» doit être False.

C'est ça.

![Que faire lorsque votre clé Amazon Fire TV reste en mémoire tampon/arrêt [décembre 2020]](https://www.macspots.com/img/streaming-devices/65/what-do-when-your-amazon-fire-tv-stick-keeps-buffering-stopping.jpg)