Hier, une vulnérabilité a été découverte dans le chiffrement matériel mis en œuvre par certains SSD. Malheureusement, BitLocker dans Windows 10 (et peut-être Windows 8.1 également) délègue le devoir de chiffrer et de protéger en toute sécurité les données de l'utilisateur au fabricant du lecteur. Lorsque le cryptage matériel est disponible, il ne vérifie pas si le cryptage est infaillible et désactive son propre cryptage logiciel, rendant vos données vulnérables. Voici une solution de contournement que vous pouvez appliquer.

Publicité

¿Puedes comerciar después de horas en robinhood?

Même si vous activez le cryptage BitLocker sur un système, Windows 10 peut ne pas crypter réellement vos données avec son cryptage logiciel si le lecteur transmet au système d'exploitation qu'il utilise le cryptage matériel. Même si votre lecteur de disque prend en charge le cryptage, il peut être facilement cassé en raison de l'utilisation d'une phrase secrète vide.

Une récente étude montre que les produits Crucial et Samsung ont de nombreux problèmes avec leurs disques SSD. Par exemple, certains modèles Crucial ont un mot de passe principal vide, permettant d'accéder aux clés de chiffrement. Il est fort possible que le micrologiciel utilisé dans d'autres matériels par divers fournisseurs puisse également avoir des problèmes similaires.

Pour contourner ce problème, Microsoft suggère désactivation du chiffrement matériel et basculement vers le chiffrement logiciel BitLocker si vous avez des données vraiment sensibles et importantes.

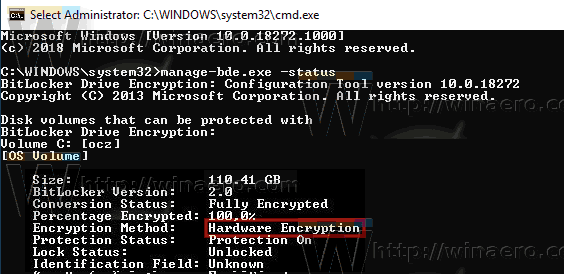

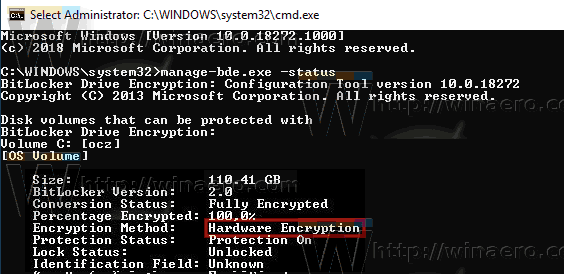

Tout d'abord, vous devez vérifier quel type de cryptage votre système utilise actuellement.

Vérifier l'état du chiffrement de lecteur BitLocker pour Drive dans Windows 10

- Ouvrez un invite de commande élevée .

- Tapez ou copiez-collez la commande suivante:

Statut de manage-bde.exe

- Voir la ligne «Méthode de cryptage». S'il contient «Chiffrement matériel», BitLocker repose sur le chiffrement matériel. Sinon, il utilise un cryptage logiciel.

Voici comment passer du chiffrement matériel au chiffrement logiciel avec BitLocker.

Désactiver le chiffrement BitLocker matériel

- Désactivez complètement BitLocker pour déchiffrer le lecteur.

- Ouvert PowerShell en tant qu'administrateur .

- Émettez la commande:

Enable-BitLocker -HardwareEncryption: $ False - Activez à nouveau BitLocker.

Si vous êtes un administrateur système, activez et déployez la stratégie «Configurer l'utilisation du chiffrement matériel pour les lecteurs du système d'exploitation».

Désactiver le chiffrement BitLocker matériel avec la stratégie de groupe

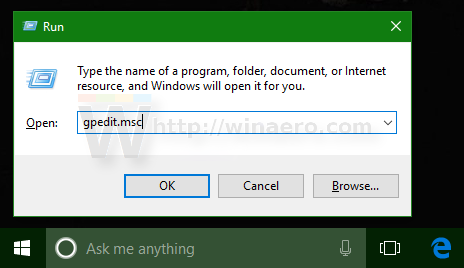

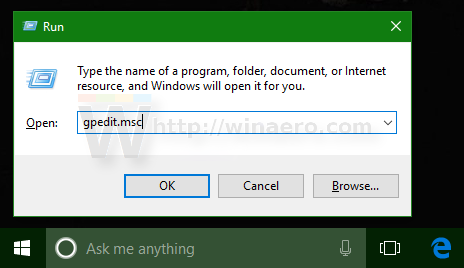

Si vous exécutez Windows 10 Professionnel, Entreprise ou Éducation édition , vous pouvez utiliser l'application Éditeur de stratégie de groupe local pour configurer les options mentionnées ci-dessus avec une interface graphique.

cómo saber si te han silenciado en twitter

- Appuyez simultanément sur les touches Win + R de votre clavier et tapez:

gpedit.msc

Appuyez sur Entrée.

- L'éditeur de stratégie de groupe s'ouvrira. Aller àConfiguration ordinateur Modèles d'administration Composants Windows Chiffrement de lecteur BitLocker Lecteurs du système d'exploitation. Définir l'option de stratégieConfigurer l'utilisation du chiffrement matériel pour les lecteurs du système d'exploitationàdésactivé.

Vous pouvez également appliquer un ajustement du registre.

Désactiver le chiffrement BitLocker matériel avec Registry Tweak

- Ouvert Éditeur de registre .

- Accédez à la clé de registre suivante:

HKEY_LOCAL_MACHINE SOFTWARE Policies Microsoft FVE

Astuce: voir comment accéder à la clé de registre souhaitée en un seul clic .

Si vous ne disposez pas d'une telle clé, créez-la simplement.

- Ici, créez une nouvelle valeur DWORD 32 bits OSAllowedHardwareEncryptionAlgorithms .Remarque: même si vous êtes exécution de Windows 64 bits , vous devez toujours utiliser un DWORD 32 bits comme type de valeur.

Laissez ses données de valeur à 0. - Pour que les modifications apportées par le réglage du registre prennent effet, redémarrer Windows 10 .

C'est ça.