Ce qu'il faut savoir

- Secure Hash Algorithm 1 (SHA-1) est une sorte d’algorithme utilisé pour vérifier l’authenticité des données.

- L'authentification par mot de passe et la vérification des fichiers sont des exemples de ses utilisations.

- Une calculatrice spéciale peut trouver la somme de contrôle SHA-1 d'un texte ou d'un fichier.

Cet article examine ce que signifie SHA-1, comment et pourquoi il est utilisé, ainsi que comment générer des sommes de contrôle SHA-1.

como llegas a argus

Qu’est-ce que SHA-1 ?

SHA-1 (abréviation de Secure Hash Algorithm 1) est l'une des nombreuses fonctions de hachage cryptographique.

Il est le plus souvent utilisé pour vérifier qu'un fichier n'a pas été modifié. Cela se fait en produisant un somme de contrôle avant que le fichier ne soit transmis, puis à nouveau une fois arrivé à destination.

Le fichier transmis ne peut être considéré comme authentique que si les deux sommes de contrôle sont identiques.

David Silverman / Actualités Getty Images / Getty Images

Historique et vulnérabilités de la fonction de hachage SHA

SHA-1 n'est que l'un des quatre algorithmes de la famille Secure Hash Algorithm (SHA). La plupart ont été développés par la National Security Agency (NSA) des États-Unis et publiés par le National Institute of Standards and Technology (NIST).

SHA-0 a une taille de résumé de message (valeur de hachage) de 160 bits et a été la première version de cet algorithme. Ses valeurs de hachage comportent 40 chiffres. Il a été publié sous le nom de « SHA » en 1993 mais n'a pas été utilisé dans de nombreuses applications car il a été rapidement remplacé par SHA-1 en 1995 en raison d'une faille de sécurité.

SHA-1 est la deuxième itération de cette fonction de hachage cryptographique. Celui-ci dispose également d'un résumé de message de 160 bits et cherche à augmenter la sécurité en corrigeant une faiblesse trouvée dans SHA-0. Cependant, en 2005, SHA-1 s'est également révélé non sécurisé.

Une fois que des faiblesses cryptographiques ont été découvertes dans SHA-1, le NIST a fait une déclaration en 2006 encourageant les agences fédérales à adopter l'utilisation de SHA-2 d'ici 2010, et il a été officiellement déprécié par le NIST en 2011. SHA-2 est plus puissant que SHA-2. 1, et il est peu probable que des attaques contre SHA-2 se produisent avec la puissance de calcul actuelle.

Non seulement les agences fédérales, mais même des entreprises comme Google, Mozilla et Microsoft ont toutes commencé à envisager de cesser d'accepter les certificats SSL SHA-1 ou ont déjà bloqué le chargement de ce type de pages.

Google a la preuve d'une collision SHA-1 cela rend cette méthode peu fiable pour générer des sommes de contrôle uniques, qu'il s'agisse d'un mot de passe, d'un fichier ou de tout autre élément de données. Vous pouvez télécharger deux uniques PDF fichiers de Éclaté pour voir comment cela fonctionne. Utilisez une calculatrice SHA-1 au bas de cette page pour générer la somme de contrôle pour les deux, et vous constaterez que la valeur est exactement la même même si elles contiennent des données différentes.

SHA-2 et SHA-3

SHA-2 a été publié en 2001, plusieurs années après SHA-1. Il comprend six fonctions de hachage avec différentes tailles de résumé : SHA-224, SHA-256, SHA-384, SHA-512, SHA-512/224 et SHA-512/256.

Développé par des concepteurs non-NSA et publié par le NIST en 2015 , est un autre membre de la famille des algorithmes de hachage sécurisé, appelé SHA-3 (anciennement Keccak).

SHA-3 n'est pas destiné à remplacer SHA-2 comme les versions précédentes étaient censées remplacer les précédentes. Au lieu de cela, il a été développé comme une autre alternative à SHA-0, SHA-1 et MD5.

Comment SHA-1 est-il utilisé ?

Un exemple concret où SHA-1 peut être utilisé est lorsque vous saisissez votre mot de passe sur la page de connexion d'un site Web. Bien que cela se produise en arrière-plan à votre insu, il peut s'agir de la méthode utilisée par un site Web pour vérifier en toute sécurité que votre mot de passe est authentique.

cómo fusionar imágenes en paint.net

Dans cet exemple, imaginez que vous essayez de vous connecter à un site Web que vous visitez souvent. Chaque fois que vous demandez à vous connecter, vous devez saisir votre nom d'utilisateur et votre mot de passe.

Si le site Web utilise la fonction de hachage cryptographique SHA-1, cela signifie que votre mot de passe est transformé en somme de contrôle une fois que vous l'avez saisi. Cette somme de contrôle est ensuite comparée à la somme de contrôle stockée sur le site Web et relative à votre mot de passe actuel, que vous l'ayez Vous n'avez pas changé votre mot de passe depuis votre inscription ou si vous l'avez modifié il y a quelques instants. Si les deux correspondent, l'accès vous est accordé ; si ce n'est pas le cas, on vous dit que le mot de passe est incorrect.

Un autre exemple où cette fonction de hachage peut être utilisée est la vérification de fichiers. Certains sites Web fournissent la somme de contrôle du fichier sur la page de téléchargement afin que lorsque vous le téléchargez, vous puissiez vérifier la somme de contrôle par vous-même pour vous assurer que le fichier téléchargé est le même que celui que vous aviez l'intention de télécharger.

Vous vous demandez peut-être où est la réelle utilité de ce type de vérification. Imaginons un scénario dans lequel vous connaissez la somme de contrôle SHA-1 d'un fichier sur le site Web du développeur, mais vous souhaitez télécharger la même version à partir d'un autre site Web. Vous pouvez ensuite générer la somme de contrôle SHA-1 pour votre téléchargement et la comparer avec la véritable somme de contrôle de la page de téléchargement du développeur.

Si les deux sont différents, cela signifie non seulement que le contenu du fichier n'est pas identique, mais qu'ilpourraitêtre un logiciel malveillant caché dans le fichier, les données pourraient être corrompues et endommager les fichiers de votre ordinateur, le fichier n'a rien à voir avec le fichier réel, etc.

Cependant, cela pourrait aussi simplement signifier qu'un fichier représente une version plus ancienne du programme que l'autre, car même un petit changement générera une valeur de somme de contrôle unique.

Vous souhaiterez peut-être également vérifier que les deux fichiers sont identiques si vous installez un service pack ou un autre programme ou mise à jour, car des problèmes surviennent si certains fichiers sont manquants lors de l'installation.

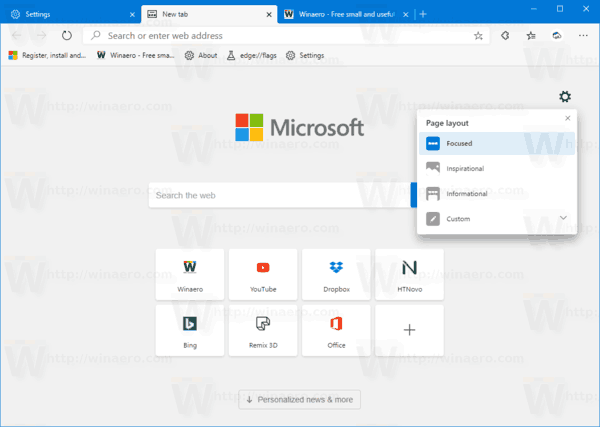

Calculateurs de somme de contrôle SHA-1

Un type spécial de calculatrice peut être utilisé pour déterminer la somme de contrôle d'un fichier ou d'un groupe de caractères.

Par exemple, SHA1 en ligne est un outil en ligne gratuit qui peut générer la somme de contrôle SHA-1 de n'importe quel groupe de texte, symboles et/ou chiffres. Il va par exemple générer ce couple :

|_+_|Ce même site Web a le Somme de contrôle du fichier SHA1 outil si vous avez un fichier au lieu de texte.

![Comment réparer la limite du système de fichiers sur Android [Explication complète]](https://www.macspots.com/img/mobile/27/how-fix-file-system-limit-android.png)