Comme vous le savez peut-être déjà, tous les processeurs Intel sortis au cours de la dernière décennie, les processeurs ARM64 et certains processeurs AMD sont affectés par un problème grave. Un code spécialement malformé peut être utilisé pour voler les données privées de tout autre processus, y compris les données sensibles telles que les mots de passe, les clés de sécurité, etc. Même un navigateur avec JavaScript activé peut être utilisé comme vecteur d'attaque. Si vous êtes un utilisateur d'Opera, vous pouvez effectuer les opérations suivantes.

Publicité

Si vous n'êtes pas au courant des vulnérabilités Meltdown et Spectre, nous les avons couvertes en détail dans ces deux articles:

- Microsoft déploie un correctif d'urgence pour les failles du processeur Meltdown et Spectre

- Voici les correctifs de Windows 7 et 8.1 pour les failles du processeur Meltdown et Spectre

En bref, les vulnérabilités Meltdown et Spectre permettent à un processus de lire les données privées de tout autre processus, même de l'extérieur d'une machine virtuelle. Cela est possible grâce à l'implémentation d'Intel de la manière dont leurs processeurs prélèvent les données. Cela ne peut pas être résolu en appliquant uniquement des correctifs au système d'exploitation. Le correctif implique la mise à jour du noyau du système d'exploitation, ainsi qu'une mise à jour du microcode du processeur et peut-être même une mise à jour UEFI / BIOS / micrologiciel pour certains périphériques, afin d'atténuer complètement les exploits.

cómo encontrar correo electrónico no leído en gmail

L'attaque peut être effectuée uniquement avec JavaScript à l'aide d'un navigateur.

Opera est un navigateur Web basé sur Chromium. Ses origines se trouvent en Norvège, maintenant il appartient à une entreprise chinoise. Avant la version 12, le navigateur avait son propre moteur de rendu, Presto, qui a été abandonné au profit de Blink.

Google va ajouter une protection supplémentaire contre les vulnérabilités mentionnées à Chromium version 64. Après cela, une version mise à jour d'Opera l'utilisera afin de protéger les utilisateurs.

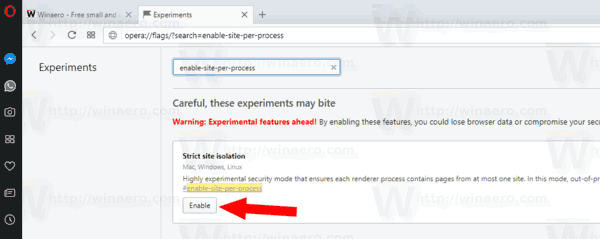

Actuellement, vous pouvez activer manuellement l'isolation complète du site dans Opera pour vous protéger contre les vulnérabilités mentionnées.

Qu'est-ce que l'isolement complet du site

L'isolation de site est une fonctionnalité de sécurité du moteur Chromium qui offre une protection supplémentaire contre certains types de bogues de sécurité. Il est plus difficile pour les sites Web non fiables d'accéder ou de voler des informations de vos comptes sur d'autres sites Web.

Les sites Web ne peuvent généralement pas accéder aux données des uns et des autres dans le navigateur, grâce au code qui applique la politique de même origine. Parfois, des bogues de sécurité sont trouvés dans ce code et des sites Web malveillants peuvent essayer de contourner ces règles pour attaquer d'autres sites Web. L'équipe Chrome vise à corriger ces bogues le plus rapidement possible.

L'isolation de site offre une deuxième ligne de défense pour rendre ces vulnérabilités moins susceptibles de réussir. Cela garantit que les pages de différents sites Web sont toujours placées dans différents processus, chacun s'exécutant dans un bac à sable qui limite ce que le processus est autorisé à faire. Il empêche également le processus de recevoir certains types de documents sensibles d'autres sites. En conséquence, un site Web malveillant aura plus de mal à voler des données à d'autres sites, même s'il peut enfreindre certaines règles dans son propre processus.

Récemment, j'ai écrit comment activer l'isolation complète du site dans Google Chrome . La même chose peut être faite pour Opera.

Sécuriser Opera contre les vulnérabilités Meltdown et Spectre

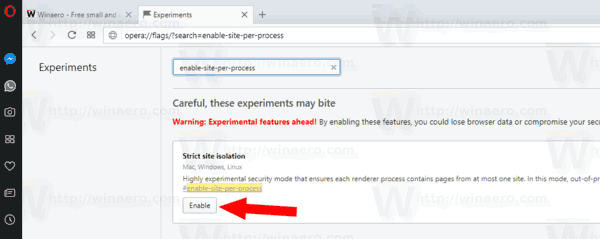

- Ouvrez Opera.

- Type

opera: // flags /? search = activer-site-par-processusdans la barre d'adresse. - Activez l'indicateur «Isolation stricte du site» à l'aide du bouton à côté de la description de l'indicateur.

Notez que l'activation de l'isolation complète du site augmentera l'utilisation de la mémoire - elle peut être 10% à 20% de plus que d'habitude.

Il est à noter que Firefox utilise un mécanisme de protection différent. Si vous êtes un utilisateur de Firefox, veuillez vous référer à l'article suivant:

Firefox 57.0.4 publié avec la solution de contournement des attaques Meltdown et Spectre

C'est ça.