Une faille critique a été trouvée dans tous les processeurs Intel lancés au cours de la dernière décennie. La vulnérabilité peut permettre à un attaquant d'accéder à la mémoire protégée du noyau. Cette faille de sécurité au niveau de la puce ne peut pas être corrigée avec une mise à jour du microcode (logiciel) du processeur. Au lieu de cela, il nécessite une modification du noyau du système d'exploitation.

Voici quelques détails.

cómo superar el filtro roblox

Publicité

Meltdown et Spectre exploitent les vulnérabilités critiques des processeurs modernes. Ces bogues matériels permettent aux programmes de voler des données qui sont actuellement traitées sur l'ordinateur. Alors que les programmes ne sont généralement pas autorisés à lire les données d'autres programmes, un programme malveillant peut exploiter Meltdown et Spectre pour obtenir des secrets stockés dans la mémoire d'autres programmes en cours d'exécution. Cela peut inclure vos mots de passe stockés dans un gestionnaire de mots de passe ou un navigateur, vos photos personnelles, vos e-mails, vos messages instantanés et même des documents critiques pour l'entreprise.

Meltdown et Spectre fonctionnent sur des ordinateurs personnels, des appareils mobiles et dans le cloud. En fonction de l'infrastructure du fournisseur de cloud, il peut être possible de voler des données à d'autres clients.

Meltdown rompt l'isolement le plus fondamental entre les applications utilisateur et le système d'exploitation. Cette attaque permet à un programme d'accéder à la mémoire, et donc aussi aux secrets, d'autres programmes et au système d'exploitation.

Spectre brise l'isolement entre différentes applications. Il permet à un attaquant de tromper des programmes sans erreur, qui suivent les meilleures pratiques, en leur faisant divulguer leurs secrets. En fait, les contrôles de sécurité desdites meilleures pratiques augmentent en fait la surface d'attaque et peuvent rendre les applications plus sensibles à Spectre. Spectre est plus difficile à exploiter que Meltdown, mais il est également plus difficile à atténuer.

Reportez-vous à ces sites Web:

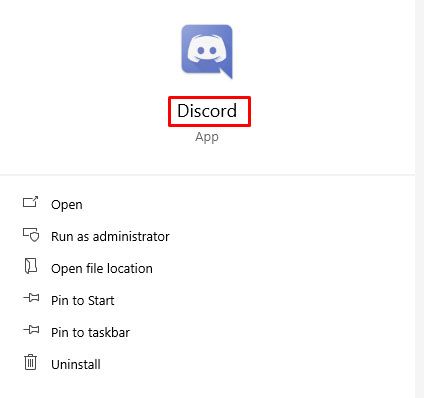

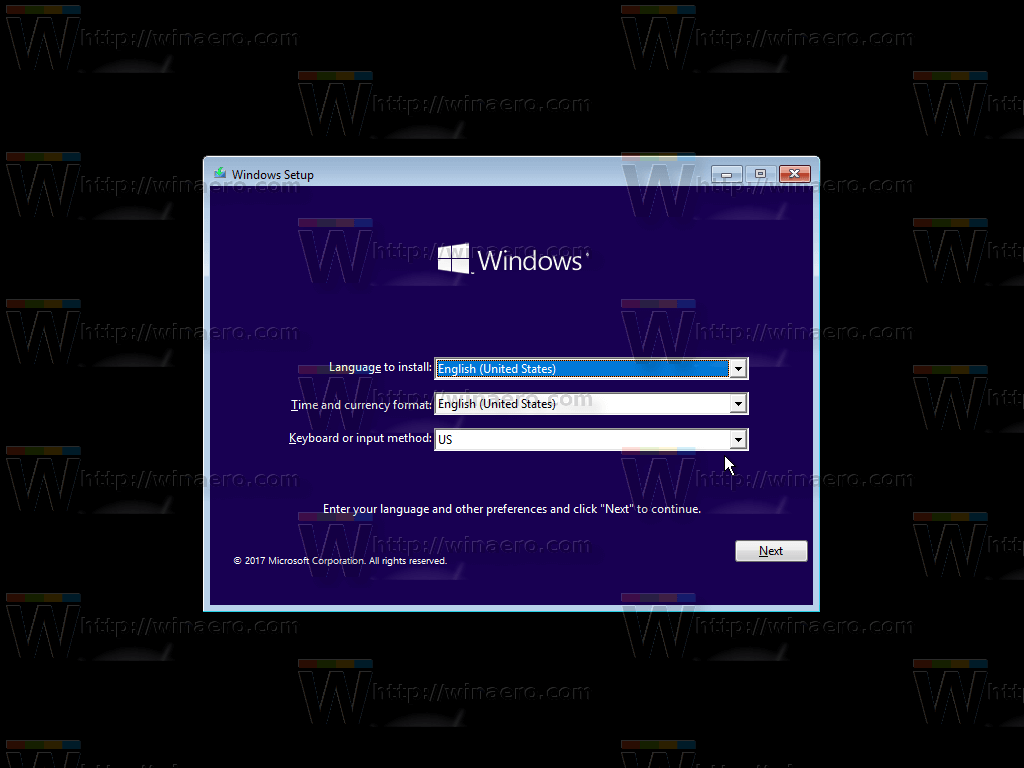

Des correctifs ont déjà été publiés pour Linux et macOS. Pour résoudre le problème, Microsoft a publié les correctifs suivants pour Windows 10:

- KB4056892 (build du système d'exploitation 16299.192)

- KB4056891 (build du système d'exploitation 15063.850)

- KB4056890 (build du système d'exploitation 14393.2007)

- KB4056888 (build du système d'exploitation 10586.1356)

- KB4056893 (build du système d'exploitation 10240.17738)

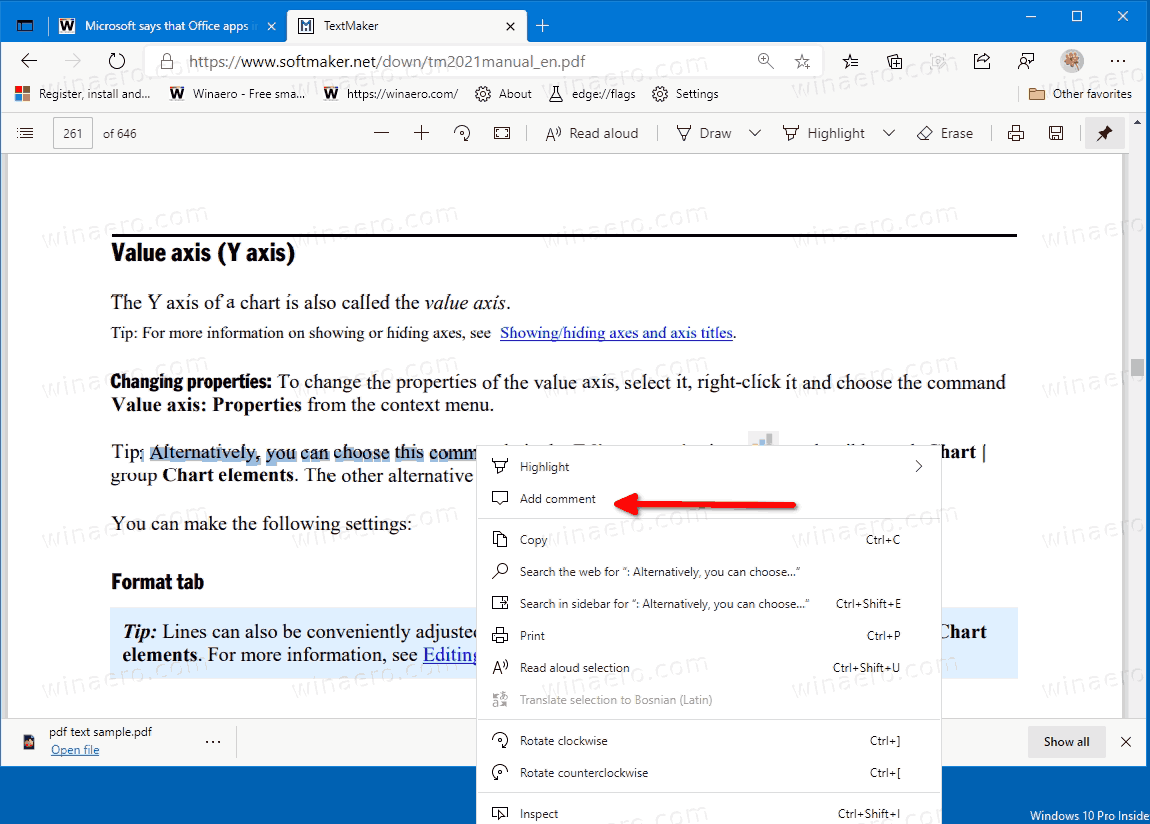

Les mises à jour peuvent être téléchargées à partir du catalogue Windows Update. Par exemple, utilisez le lien suivant pour télécharger le package KB4056892:

Télécharger la mise à jour cumulative de janvier 2018 pour Windows 10 version 1709

Microsoft a fait la déclaration suivante:

«Nous sommes conscients de ce problème à l'échelle de l'industrie et travaillons en étroite collaboration avec les fabricants de puces pour développer et tester des mesures d'atténuation afin de protéger nos clients. Nous sommes en train de déployer des atténuations sur les services cloud et avons également publié des mises à jour de sécurité pour protéger les clients Windows contre les vulnérabilités affectant les puces matérielles prises en charge d'Intel, ARM et AMD. Nous n'avons reçu aucune information indiquant que ces vulnérabilités avaient été utilisées pour attaquer nos clients.

Une conséquence malheureuse de cette vulnérabilité de sécurité est que ses correctifs devraient ralentir tous les périphériques entre 5 et 30 pour cent selon le processeur et le logiciel utilisés. Même les processeurs ARM et AMD peuvent subir une dégradation des performances en raison de changements fondamentaux dans la façon dont le noyau du système d'exploitation fonctionne avec la mémoire. Selon Intel, les processeurs avec PCID / ASID (Skylake ou plus récent) auront moins de dégradation des performances.

Les correctifs de sécurité pour Windows 7 et Windows 8.1 devraient être publiés prochainement.