Si vous possédez un iPhone, vous serez habitué à ce qui semble être une demande constante de votre identifiant Apple lorsque vous effectuez des achats sur iTunes, sur l'App Store ou dans des applications. Un petit pop-up apparaît, vous roulez des yeux et entrez consciencieusement votre mot de passe.

Mais que se passe-t-il si ce pop-up ne vient pas d'Apple et a plutôt été conçu pour ressembler à une demande officielle dans une tentative par des pirates de voler vos informations d'identification? C’est le cas présenté par le développeur d’applications Felix Krause, qui a rédigé un ventilation de la preuve de concept de pop-ups sosies malveillantes.

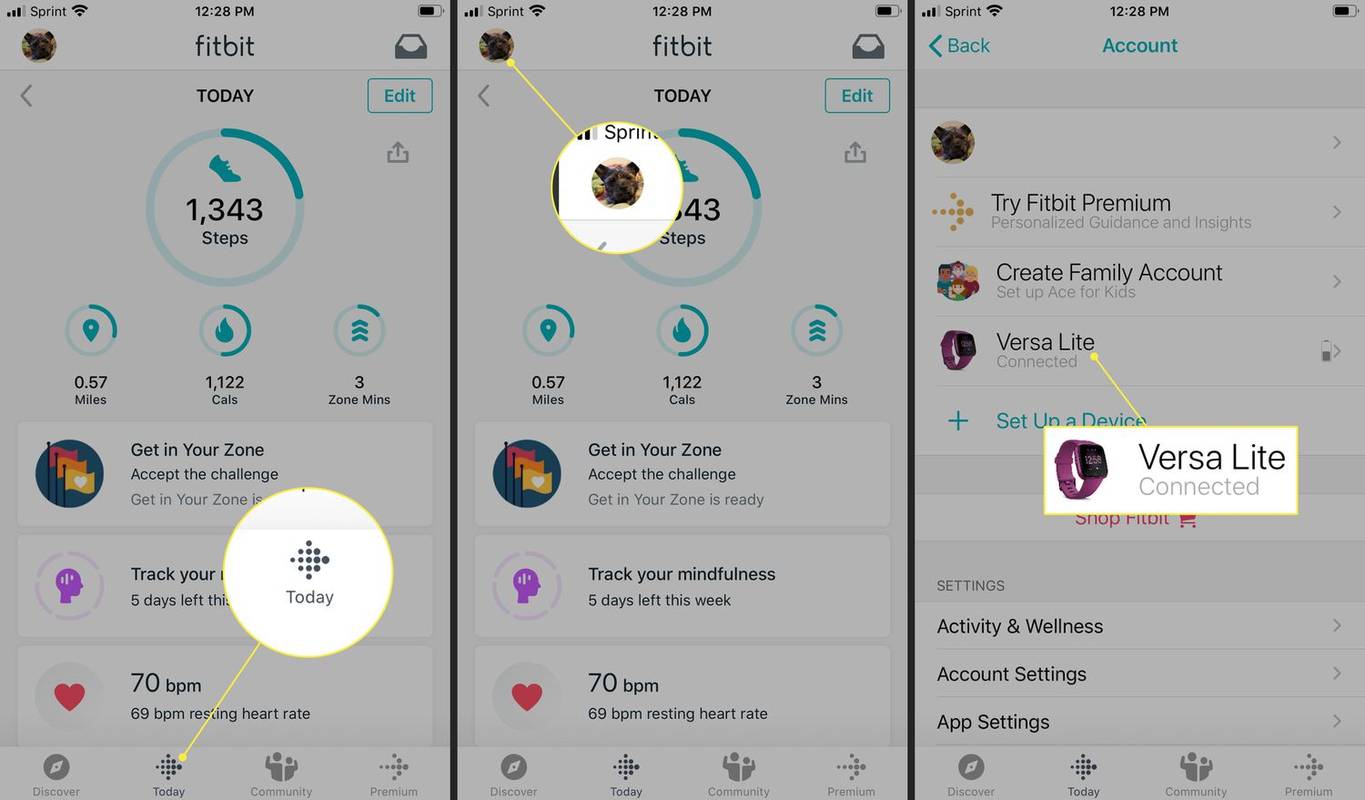

Comme le note Krause, moins de 30 lignes de code peuvent être utilisées pour créer un dialogue de phishing très convaincant. Dans des images côte à côte, il compare la demande de mot de passe d'identité officielle d'Apple avec ses propres efforts. L'idée serait que le code soit introduit en contrebande avec une application, de sorte qu'il s'agisse en fait de la notification de l'application - et non de l'interface utilisateur d'Apple - que l'utilisateur voit. Comme le montrent ses images, cela peut être conçu par un développeur pour ressembler à une fenêtre contextuelle Se connecter à l'iTunes Store.

Le principal problème, du côté d'Apple, est qu'iOS rend difficile de faire la différence entre les sources de notification. iOS devrait très clairement faire la distinction entre l'interface utilisateur système et les éléments d'interface utilisateur d'application, de sorte que, idéalement, il soit […] évident pour l'utilisateur moyen de smartphone que quelque chose ne semble pas bien, dit Krause.

Voir les activités liées aux malwares Préparez-vous à des cyberattaques majeures, prévient le National Cyber Security Center Equifax est obligé de supprimer une page Web servant des téléchargements douteux et des logiciels malveillants C'est un problème délicat à résoudre, et le navigateur Web s'y attaque toujours; vous avez toujours des sites Web qui font ressembler les fenêtres contextuelles à des fenêtres contextuelles macOS / iOS, de sorte que de nombreux utilisateurs pensent [ce sont] des messages système.

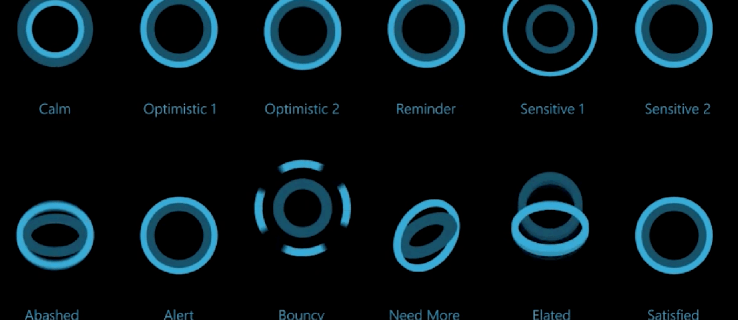

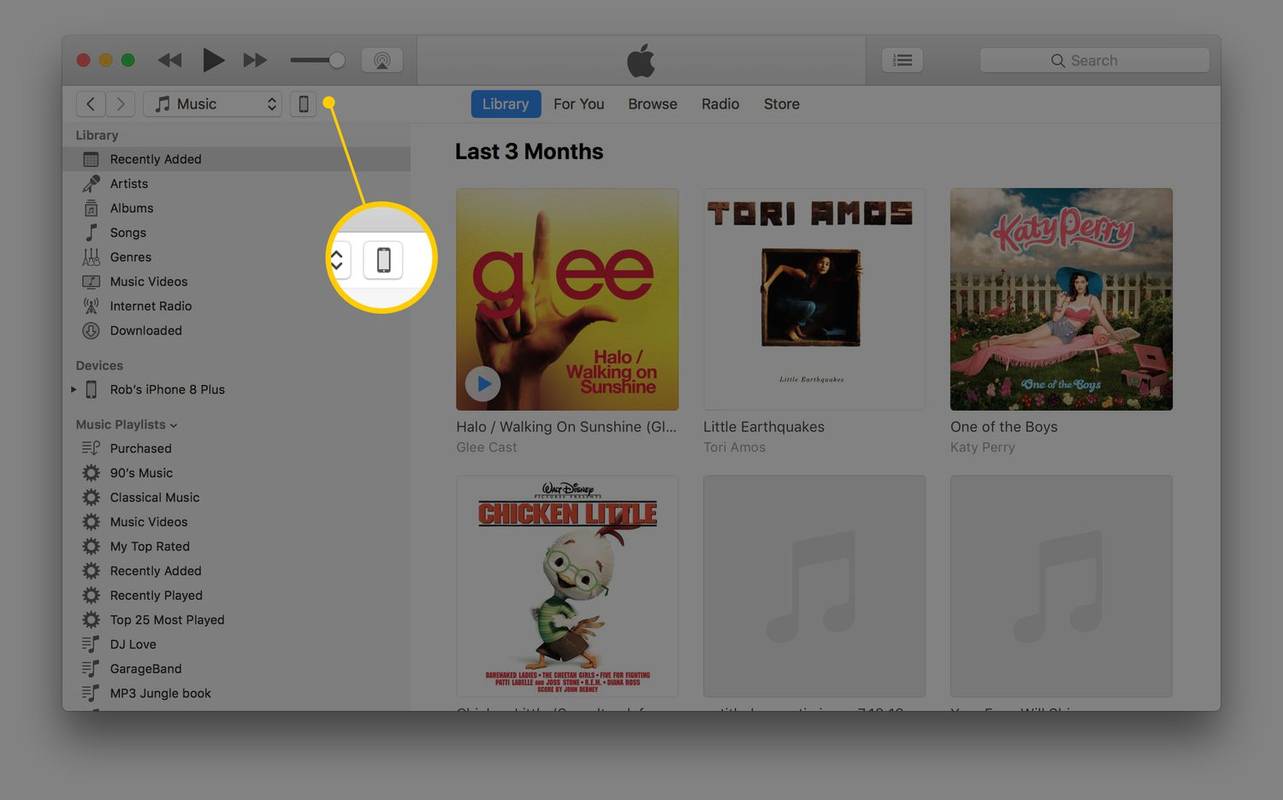

Krause ajoute quelques solutions potentielles au problème, telles que forcer l'utilisateur à saisir son mot de passe dans l'application des paramètres au lieu d'une fenêtre contextuelle. Plus susceptible de se produire est sa suggestion qu'Apple modifie la conception de ses invites système pour inclure une icône supplémentaire qui indique qu'il s'agit d'une demande officielle. Il pointe du doigt le point d'exclamation utilisé dans certaines notifications Push, ci-dessous.

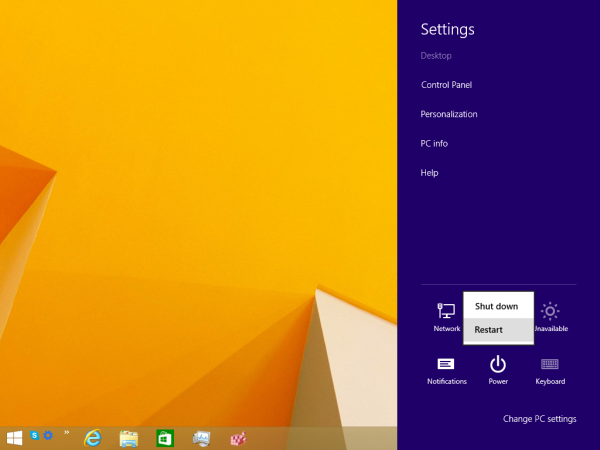

cambiar la ubicación de la copia de seguridad itunes windows 10

Pour l'instant, le développeur note quelques étapes que les utilisateurs peuvent suivre pour empêcher le phishing mobile. Le plus simple est d'appuyer sur votre bouton d'accueil. Si cela ferme l'application et la boîte de dialogue, il s'agit d'une attaque de phishing. Si la boîte de dialogue et l'application sont toujours visibles, il s'agit d'une boîte de dialogue système.

Il convient également de noter que ce type d’attaque dépendrait de la réussite de l’application malveillante.le processus de révision de l'App Store, et le code étant ensuite activé par le développeur. Apple est généralement sur la balle avec ce type de chose, et prendrait des mesures si une telle violation de ses directives était détectée. Krause note cependant queles organisations mal intentionnées trouveront toujours un moyen de contourner d'une manière ou d'une autre les limites d'une plate-forme.