Si vous voulez savoir comment accéder au dark web, vous devez d'abord connaître les différences entre le dark web et le deep web, et savoir si le dark web est un endroit sûr.

Pour vous mettre au courant, le Web profond est la vaste portion souterraine d'Internet qui englobe tout ce qui n'est pas exploré par les moteurs de recherche conventionnels. Le dark web en est une sous-section volontairement obscurcie, liée à des activités louches, mais aussi une plate-forme utile pour les militants de la vie privée vivant sous des régimes oppressifs. Voici comment y accéder.

Comment accéder au dark web

Qu'est-ce que le dark web ?

Créée au milieu des années 1990 par des chercheurs militaires aux États-Unis, la technologie qui a ouvert la voie à ce qui est maintenant connu sous le nom de dark web a été utilisée par des agents du renseignement pour partager des fichiers de manière anonyme. Cette plate-forme initiale s'appelait 'Tor', qui signifie 'The Onion Router'.

Ils l'ont déployé au public pour qu'il soit plus difficile pour les étrangers de distinguer ce qui était un fichier gouvernemental et ce qui était simplement des données envoyées par un citoyen ordinaire. En résumé, plus il y a de gens qui l'utilisent, plus il y a de bruit, masquant la piste des messages du gouvernement.

Tor est un élément essentiel du dark web et héberge environ 30 000 des sites cachés du réseau.

Samsung tv se reinicia mientras ve netflix

Pour accéder au dark web, vous aurez besoin d'un réseau proxy anonymisé. Les deux outils les plus populaires dans cette boîte à outils particulière sont Tor et I2P. Vous pouvez trouver une ventilation complète des différences entre les deux réseaux ici , mais pour les besoins de ce guide, nous utiliserons Tor car c'est le plus largement utilisé.

Qu'est-ce que Tor ?

but est un réseau d'anonymat qui masque votre identité lorsque vous naviguez sur le Web, partagez du contenu et participez à d'autres activités en ligne. Il crypte toutes les données envoyées depuis votre ordinateur afin que personne ne puisse voir qui ou où vous êtes, même lorsque vous êtes connecté à un site Web. Tor est l'acronyme de The Onion Router, et il a été créé par le US Naval Research Laboratory au milieu des années 90.

Les chiffres les plus récents (metrics.torproject.org) suggèrent que Tor compte environ 2,5 millions d'utilisateurs quotidiens, le site Web réservé à Tor de Facebook attirant à lui seul plus d'un million de visiteurs chaque mois.

Qu'est-ce que cela a à voir avec les oignons?

Tout est question de couches. Les données de votre ordinateur sont envoyées via une série de « nœuds » (d'autres ordinateurs, également appelés « relais ») gérés par des millions de bénévoles à travers le monde, créant des couches de cryptage comme les couches d'un oignon. Tor vous donne une adresse IP différente à chaque fois que vous envoyez ou demandez des données, masquant votre véritable adresse IP et rendant presque impossible pour les regards indiscrets de savoir d'où proviennent les données.

Comment utiliser Tor ?

Le moyen le plus simple d'utiliser Tor consiste à utiliser son navigateur dédié, disponible pour Windows, MacOS et Linux (il peut être exécuté à partir d'une clé USB si vous ne souhaitez pas l'installer sur votre ordinateur). Le navigateur Tor est basé sur Firefox mais désactive les plugins qui pourraient compromettre votre confidentialité et votre sécurité.

Il n'entrera pas en conflit avec les autres logiciels que vous avez installés, mais vous devrez peut-être configurer votre programme antivirus ou votre pare-feu pour lui permettre d'accéder à Internet.

Il existe également une application Tor pour Android, appelée Orbot ; et un système d'exploitation - Queues – qui est préconfiguré pour utiliser Tor.

Voir connexes Le dark web : quelle taille, quelle est la noirceur et qu'y a-t-il ? Le dark web est-il sûr ? Dark web versus deep web : quelle est la différence ?

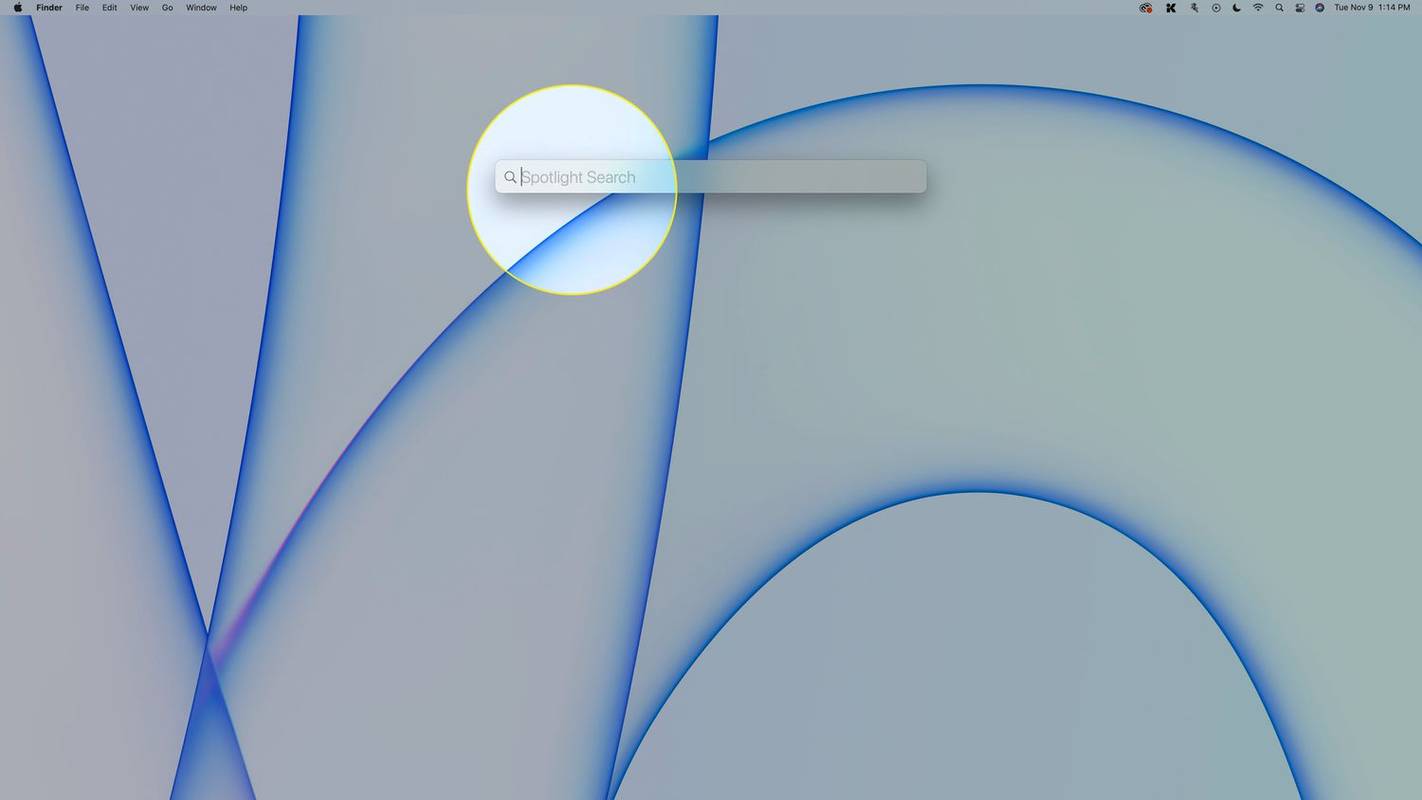

Vous pouvez également télécharger tout ce dont vous avez besoin pour démarrer avec Tor sur le Site Web du projet Tor. Cliquez simplement sur Télécharger Tor et suivez les instructions.

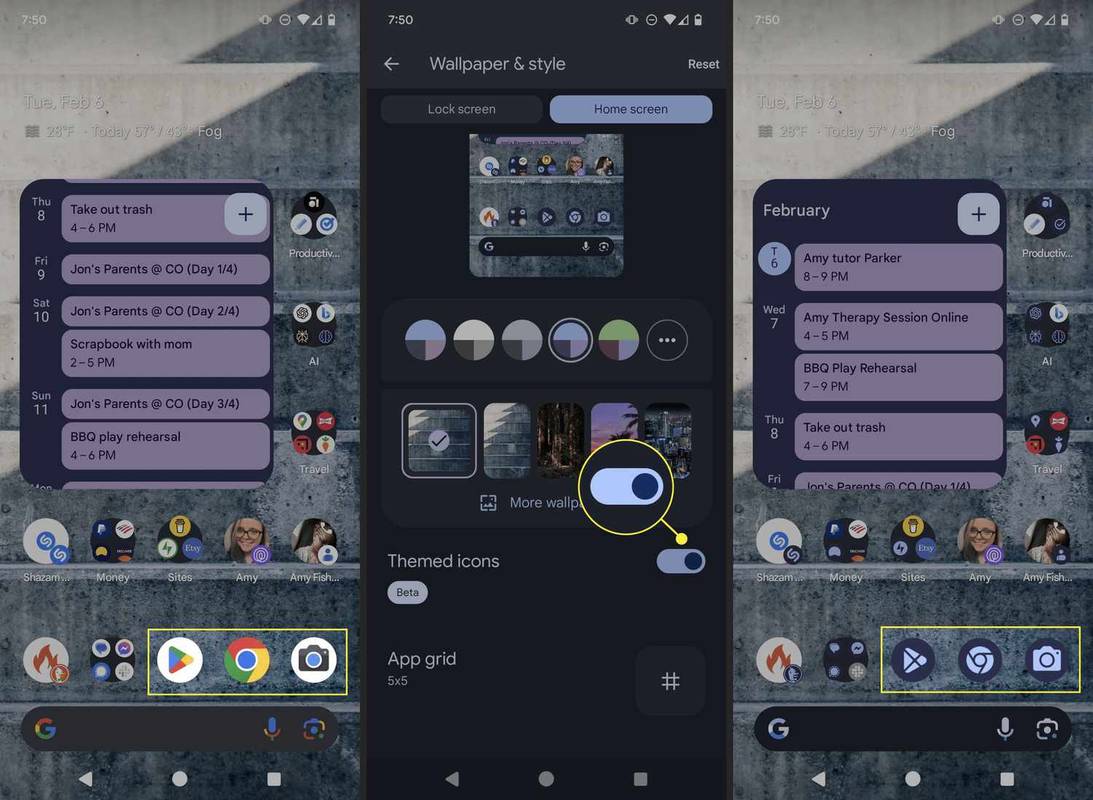

Comment c connecter ou configurer Tor

Téléchargez TOR depuis le site officiel depuis n'importe quel navigateur Web.

La première fois que vous utilisez Tor, vous serez confronté à une fenêtre contextuelle vous demandant de vous connecter ou de configurer le réseau Tor.

La majorité des gens pourront cliquer sur Se connecter, mais si vous utilisez une connexion Internet censurée ou proxy, vous devrez configurer vos paramètres de proxy locaux. Si c'est quelque chose que vous devez faire, le projet Tor a plein de manuels sur le détail des configurations.

Comment vous se Tor pour aller quelque part

La fenêtre Tor ressemblera à une fenêtre de navigateur normale, mais vous pouvez maintenant l'utiliser pour accéder aux sites avec un suffixe .onion. Trouver ces sites n'est pas une question de recherche sur Google - vous devrez trouver des liens spécifiques.

De plus, les adresses de ces liens ont tendance à être un groupe de lettres apparemment aléatoires, il n'est donc pas toujours tout à fait clair où elles vous mènent.

Le wiki caché est l'une des ressources les plus connues pour parcourir le dark web, où vous trouverez des liens vers des sites de différentes catégories. Une autre ressource utile est le subreddit r/oignons . De toute évidence, sachez que les deux contiennent du matériel NSFW.

Si vous êtes particulièrement soucieux de préserver l'anonymat, le projet Tor comprend un nombre d'avertissements sur ce qu'il ne faut pas faire lorsque vous naviguez sur le dark web. Nous vous conseillons d'être extrêmement prudent lorsque vous utilisez Tor. Si vous êtes préoccupé par la confidentialité et le suivi en ligne, il existe des moyens plus simples de prendre des mesures pour protéger vos données. À partir de moteurs de recherche anonymes tels que CanardCanardAller et Oscobo à des plugins tels que Fantôme , il existe des moyens simples de bloquer les trackers utilisés par les réseaux publicitaires.

Qui utilise Tor ?

La police, l'armée, les chercheurs médicaux, les groupes de défense des droits humains, les victimes d'abus, les dénonciateurs, les journalistes et, de plus en plus, toute autre personne qui souhaite garder ses activités en ligne privées ou qui est préoccupée par le cyber-espionnage. Il est très populaire parmi les personnes dans les pays censurés sur Internet tels que la Russie et les Émirats arabes unis et compte Human Rights Watch parmi ses anciens donateurs.

Le lanceur d'alerte de la NSA, Edward Snowden, est un grand fan et déclare : Sans Tor, les rues d'Internet deviennent comme les rues d'une ville très fortement surveillée. Avec Tor, nous avons des espaces privés et des vies privées, où nous pouvons choisir avec qui nous voulons nous associer et comment.

Mais Tor n'est-il pas un peu louche ?

Chaque support, de la page imprimée au navigateur standard, a le potentiel d'être louche, mais les services Web ne commettent pas d''actions' - leurs utilisateurs le font. Comme pour les technologies telles que Bitcoin - La devise préférée de Tor - Tor n'incite ni ne tolère les entreprises illégales. Sur son site Web, il reconnaît que des éléments criminels exploitent l'anonymat, mais souligne : les criminels peuvent déjà faire de mauvaises choses… ils ont déjà beaucoup d'options disponibles.

Pour chaque contrevenant à la loi, il existe de nombreux utilisateurs légitimes, dont beaucoup utilisent Tor à un grand avantage social.

algunas configuraciones son administradas por su organización

Tor est donc tout à fait légal ?

Oui, complètement. L'US Navy n'a pas pour habitude de créer des logiciels illégaux, et il n'y a rien de douteux à vouloir naviguer en privé. Personne n'a jamais été arrêté ou poursuivi uniquement pour avoir utilisé Tor, uniquement pour ce pour quoi il l'a utilisé, et Tor lui-même dit dans son FAQ qu'il ne s'agit pas d'un outil conçu ou destiné à être utilisé pour enfreindre la loi.